B2B/엔터프라이즈에서 “기능은 좋은데 왜 활성화가 안 나오지?”가 반복되는 이유는 대부분 제품 코어가 아니라 라스트마일입니다. 실제 고객 데이터 연결, 사내 시스템 통합, 보안/감사 통과, 운영 환경 튜닝… 여기서 시간이 늘어지면 도입(Contract)은 끝났는데 활성화(Activation)가 지연되고, 결국 리텐션은 오기도 전에 꺾입니다. 유저가 여기서 이탈할 것 같은데—정확히는 ‘조직’이 포기합니다.

이 맥락에서 geeknews에 소개된 Forward Deployed Engineer(FDE) 가이드는 힌트를 줍니다. FDE는 컨설턴트가 아니라 고객 현장에 들어가 프로덕션 코드를 쓰고 디버깅하면서 “마지막 마일을 실제로 끝내는” 역할입니다. Palantir 사례로 유명해졌지만, 포인트는 더 단순해요. 온보딩 병목을 엔지니어링으로 녹여 ‘시간’을 매출로 바꾸는 구조라는 것. 특히 비정형 ICP, 큰 계약(ACV), 제품 방향에 유연성이 있을 때 효과가 커지고, 실제로 FDE 채용 공고가 급증했다는 언급도 나옵니다(geeknews).

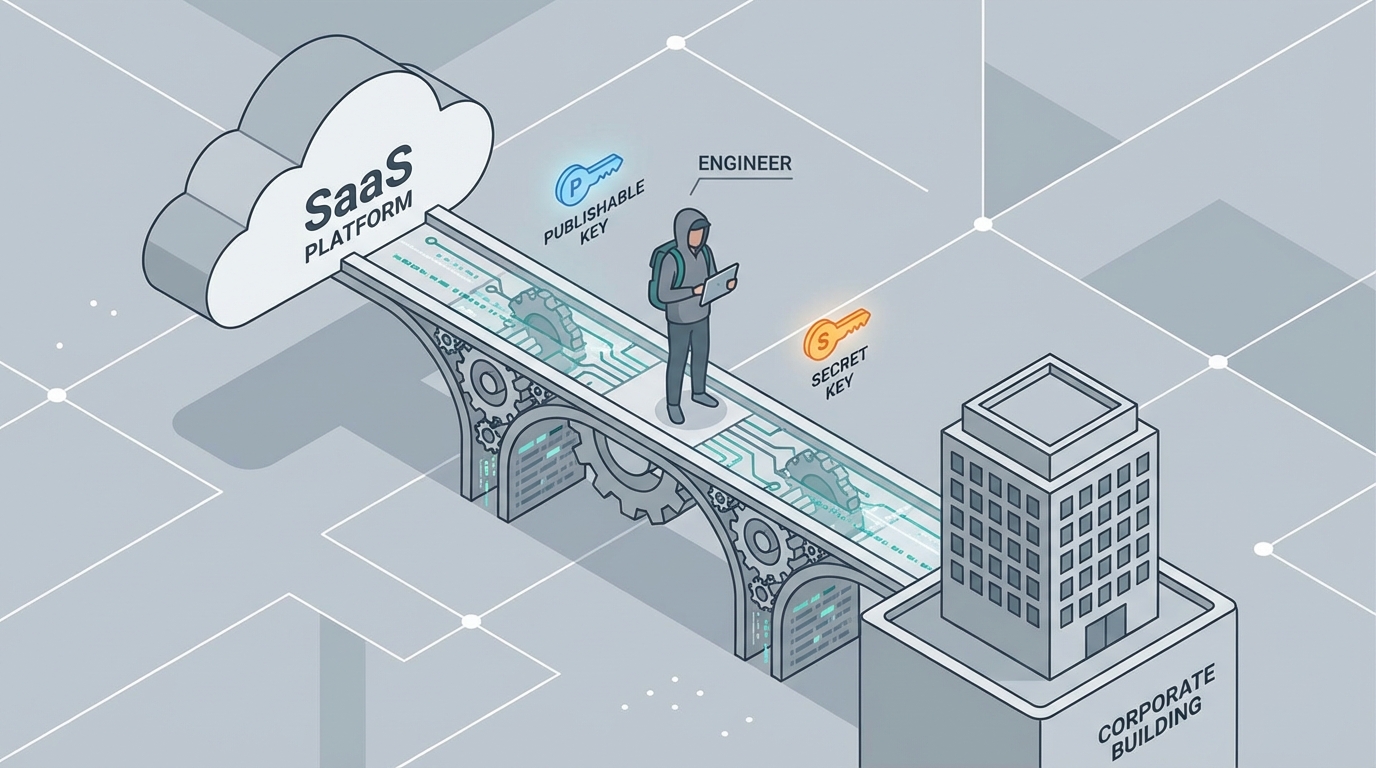

그런데 현장에서 가장 자주 터지는 지뢰는 “통합”만이 아니라 “보안”입니다. dev.to 글(멀티테넌트 챗봇의 API 키 2종 필요)은 라스트마일 보안이 얼마나 쉽게 제품/성장의 발목을 잡는지 잘 보여줍니다. 위젯처럼 프론트에 심는 키는 어차피 노출됩니다. 그 키가 관리자 기능(문서 삭제, 설정 변경)까지 할 수 있으면? 보안팀/법무팀이 즉시 스톱 걸죠. 해결책은 publishable key와 secret key를 분리하고, 스코프를 제한하고, 키 라이프사이클(발급/회전/폐기)을 테이블로 관리하는 방식입니다(dev.to). 이건 단순 보안 모범사례가 아니라, 엔터프라이즈 온보딩 체크리스트를 통과시키는 ‘활성화 레버’입니다.

여기서 와 이거다! 성장 관점으로 연결해보면, FDE는 사람으로 라스트마일을 메우는 모델이고, 멀티테넌트 키 관리는 제품으로 라스트마일을 표준화하는 장치입니다. 둘을 엮으면 플레이가 선명해져요. (1) FDE가 현장에 들어가 공통 패턴을 수집 → (2) 보안/통합 패턴을 제품화(키 분리, 스코프, 회전, 감사 로그) → (3) 다음 딜부터 온보딩 리드타임 단축 → (4) 세일즈 사이클 감소 & 구현 비용 감소로 CAC 개선. 빨리 테스트해봐야 돼요. “온보딩 기간 30% 단축”만 만들어도, 파이프라인 회전율이 달라지고 win rate가 같이 움직일 확률이 높습니다.

시사점은 세 가지입니다. 첫째, Activation KPI를 ‘첫 가치 경험’이 아니라 ‘보안/통합 체크 통과’까지 포함해 재정의해야 합니다. 둘째, FDE를 무조건 늘리기보다(비쌉니다), FDE가 해결한 것을 제품 로드맵으로 회수해 반복 비용을 줄여야 스케일이 납니다(geeknews의 스코프 관리 경고와 연결). 셋째, 인증/세션/토큰은 “로그인 UI”가 아니라 경계(Boundary)라는 관점을 가져야 합니다. dev.to의 다른 글이 말하듯 인증은 엣지 케이스가 터지는 인프라 레이어고, 여기서 사고가 나면 리텐션이 아니라 ‘계약’이 날아갑니다.

전망은 더 뜨겁습니다. 보안 시장에 자금이 몰리고(지디넷코리아가 인용한 2025년 1190억달러 투자), 기업 내 AI 에이전트 확산으로 공격 표면이 커지면서 “도입의 관문”은 더 좁아질 가능성이 큽니다. 이 말은 반대로, 라스트마일(온보딩/통합/보안)을 제품화한 팀이 CAC를 구조적으로 낮출 기회가 열린다는 뜻입니다. 이거 바이럴 될 것 같은데? ‘FDE가 현장에서 만든 베스트 프랙티스’를 템플릿/체크리스트/자동화 모듈로 공개하면, 보안 담당자와 엔지니어 커뮤니티에서 레퍼런스가 퍼지고 인바운드가 늘어나는 성장 루프까지 만들 수 있습니다. 결국 B2B 그로스는 기능 경쟁이 아니라, “도입을 끝내주는 팀”이 가져갑니다.