2026년 8월 발효될 EU AI Act는 고위험 AI 시스템에 대해 '사후 조작 불가능한(Tamper-evident)' 수준의 자동화된 감사 추적(Audit Trail)을 강제합니다. 이에 대응하여 최근 AgentOps 생태계에서는 AIR Blackbox의 HMAC-SHA256 기반 암호화 해시 체인이나 PageBolt의 MCP(Model Context Protocol) 기반 시각적(Visual) 로깅 파이프라인 같은 기술 명세가 등장하고 있습니다. 그러나 데이터 중심의 엔지니어링 관점에서 볼 때, 에이전트의 자율적 행동 루프에 이러한 무결성 검증 레이어를 단순 주입하는 것은 프로덕션 환경의 I/O 리소스와 P99 지연 시간(Latency)에 치명적인 병목을 유발합니다. 우리는 규제 준수와 추론 효율성 사이의 정량적 트레이드오프를 냉정하게 평가해야 합니다.

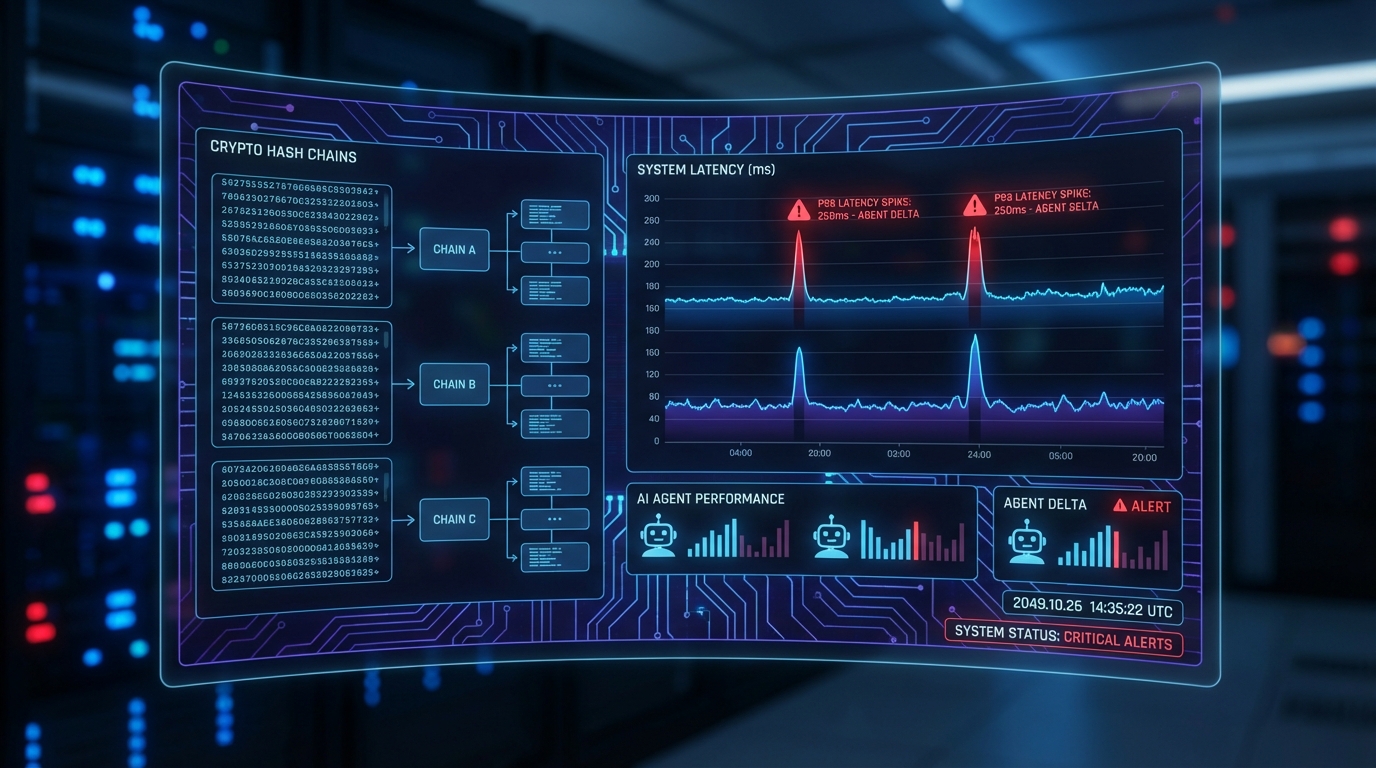

두 접근법의 아키텍처를 해부해보면 성능 저하의 원인이 명확히 드러납니다. AIR Blackbox v1.2.6은 Claude Agent SDK의 훅(Hook)을 활용해 PreToolUse와 PostToolUse 단계마다 이전 로그의 해시값에 의존하는 HMAC-SHA256 연산을 수행하며, 심지어 로컬 미세조정(Fine-tuned) 모델로 PII와 프롬프트 인젝션을 스캔합니다. 이는 CPU 바운드 작업을 에이전트의 동기적(Synchronous) 실행 루프에 강제하는 구조입니다. 한편 PageBolt는 에이전트가 MCP 서버를 호출할 때마다 DOM 상태를 캡처하고 외부 API를 호출해 MP4 형태의 시각적 증거를 생성합니다. 개발사 측은 "5% 미만의 지연 시간 추가"를 권장 사항으로 언급하지만, 네트워크 I/O와 렌더링 오버헤드가 동반되는 파이프라인을 단일 래퍼(Wrapper) 클래스에서 동기적으로 처리할 경우 초당 수백 건의 요청을 처리하는 환경에서 P99 지연 시간은 통계적으로 반드시 튀어오를 수밖에 없습니다.

이는 전형적인 '비용-지연시간-무결성(Cost-Latency-Integrity)'의 트레이드오프 문제입니다. 단순 print() 로그는 지연 시간이 0에 수렴하지만 규제를 통과하지 못하며, 암호화 및 시각적 로깅은 완벽한 설명성(Explainability)을 제공하는 대신 LLM의 자기회귀(Autoregressive) 생성 주기를 블로킹(Blocking)합니다. 프로덕션에서 P99 지연 시간을 SLA(일반적으로 서브 태스크 기준 200ms 이내) 내로 방어하려면, 감사 파이프라인은 반드시 생성 루프와 독립적으로 분리되어야 합니다. 로깅 이벤트는 인메모리 큐(예: Redis)를 통해 비동기적으로 발행(Publish)되고, 암호화 해시 계산 및 시각적 렌더링은 백그라운드 워커가 처리하는 이벤트 기반 아키텍처(EDA)를 채택해야만 추론 엔진의 연산 효율성을 보존할 수 있습니다.

향후 규제 준수는 에이전트 시스템의 선택이 아닌 필수 인프라가 될 것입니다. 그러나 이를 애플리케이션 레벨의 SDK 훅으로 처리하는 현재의 방식은 과도기적입니다. 궁극적으로는 vLLM이나 TGI 같은 추론 엔진, 혹은 AI API 게이트웨이 단에서 'Zero-Copy' 기반으로 상태를 덤프(Dump)하고 해시 체인을 형성하는 네이티브 아키텍처로 진화해야 합니다. ML 시스템 설계자들은 에이전트 라우팅 전략을 A/B 테스트할 때 단순히 태스크 성공률만 볼 것이 아니라, '감사 레이어 활성화 시의 P99 지연 시간 증가분'을 핵심 메트릭으로 삼아 시스템의 확장성을 엄밀히 검증해야 할 것입니다.