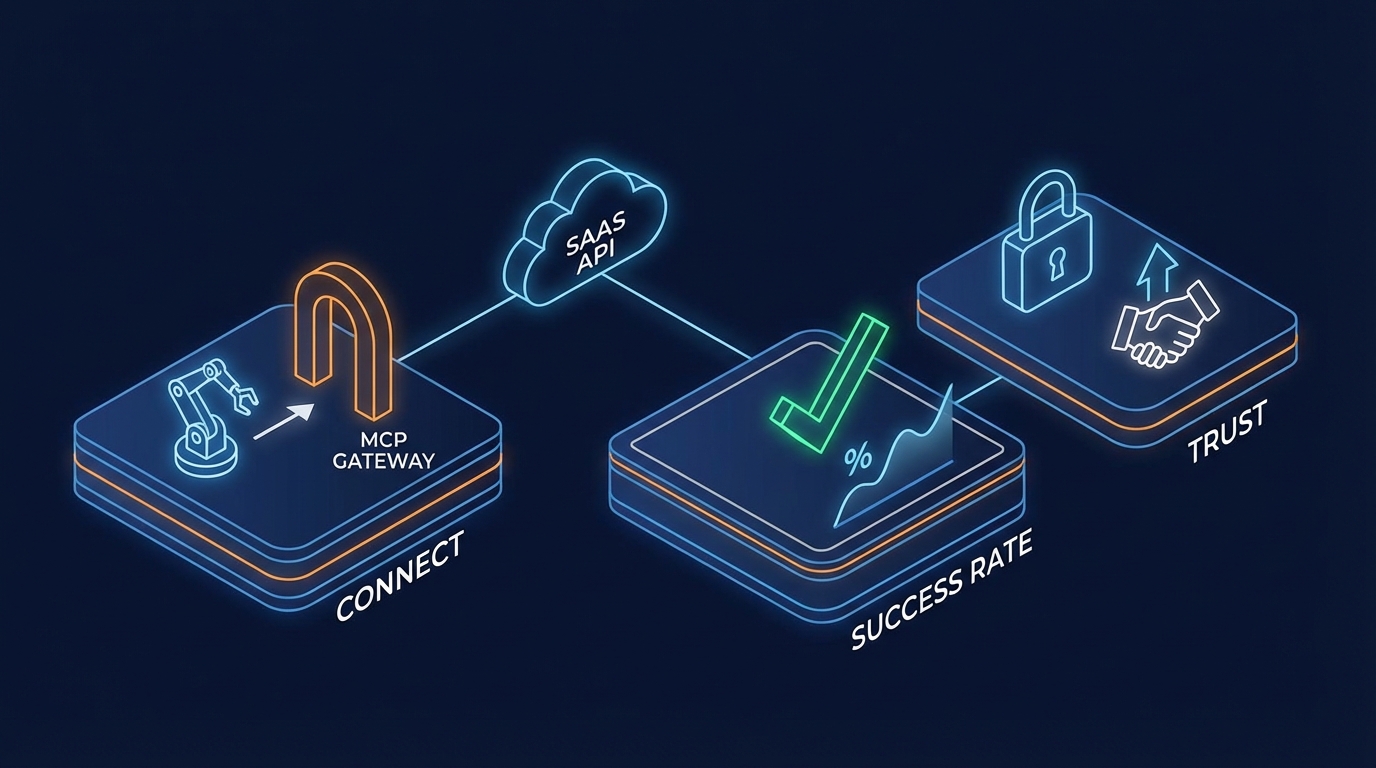

MCP(Model Context Protocol)를 ‘기술 트렌드’로만 보면 기회를 놓칩니다. MCP는 우리 제품의 API를 곧바로 에이전트(Claude, ChatGPT, Cursor, 각종 agent framework) 유입 채널로 바꾸는 퍼널 레버입니다. 중요한 건 “붙였다”가 아니라, 붙인 뒤 Activation이 살아남고 Retention이 유지되도록 연결→성공률→신뢰를 한 묶음으로 설계하는 겁니다.

dev.to의 「How to Give Your API an MCP Server in 10 Minutes」는 MCP를 “API를 다시 만들지 말고, 얇은 어댑터로 감싸라”는 관점으로 설명합니다. 에이전트→MCP Server→기존 API 구조로, 도구(tools)를 “발견 가능하고, 타입이 있고, 설명 가능한 액션”으로 노출하죠. 여기서 그로스 포인트는 명확합니다. 에이전트가 우리 제품을 ‘문서’가 아니라 ‘툴 카탈로그’로 이해하는 순간, 신규 유입의 마찰이 급감합니다. 사용자는 앱을 열기 전에 이미 자신이 신뢰하는 에이전트 인터페이스에서 첫 경험을 시작하니까요.

하지만 채널이 열리는 만큼, 퍼널이 새는 지점도 새로 생깁니다. 첫째는 호출 실패(파라미터 환각)입니다. dev.to의 「3 Patterns That Fix LLM API Calling」이 지적하듯, LLM은 중첩된 JSON 스키마에서 키를 발명하거나(required 누락, nesting 오류) 그럴듯하게 실패를 성공처럼 요약하기 쉽습니다. 이건 단순 버그가 아니라, Activation을 즉시 깎는 “첫 경험 붕괴”입니다. 에이전트는 반복 호출을 시도하다가 유저에게 “안 돼요”를 말하고, 유저는 제품이 아니라 에이전트를 탓하지 않습니다. 우리가 보이지 않는 곳에서 이탈이 발생합니다.

둘째는 보안 리스크입니다. 「MCP Server Security: The Risks Most Developers Are Ignoring」은 인증 없이 공개된 MCP 서버가 대규모로 노출되고(수천 단위), tools/list·resources/list가 무방비로 열리는 사례를 경고합니다. 그로스 관점에서 보안은 ‘나중에’가 아닙니다. 한 번의 사고는 신뢰를 무너뜨리고 D7/D30을 폭락시킵니다. 더 치명적인 건 “에이전트가 신뢰하는 설명(description) 자체가 공격 벡터(툴 포이즈닝/프롬프트 인젝션)”가 될 수 있다는 점입니다. 즉, MCP는 유입 채널이면서 동시에 공급망입니다.

그래서 MCP로 유입을 여는 설계는 3단계로 보는 게 깔끔합니다. 1) 연결(Discoverability): MCP 서버는 ‘어댑터 레이어’로 최대한 얇게 두고, 우리 API endpoint를 tool로 노출합니다(출처: dev.to Gary Botlington 글). 이때 도구 설명은 마케팅 문구가 아니라 “언제 이 도구를 써야 하는지”를 명확히 써야 합니다. 설명이 빈약하면 에이전트는 오작동하고, 그 오작동은 곧 전환 손실입니다.

2) 성공률(Success Rate): Activation을 지키는 핵심 지표는 “첫 툴콜 성공률(FTCS: First Tool Call Success)”입니다. 이를 올리는 가장 빠른 방법은 dev.to Docat 글의 처방처럼 스키마를 평탄화(flatten)하고, 응답을 지능적으로 절단(truncation)하며, 툴 정의를 OpenAPI 스펙에서 자동 생성하는 겁니다. 요약하면: 모델이 실수하기 쉬운 일을 모델에게 맡기지 말고, 미들웨어가 구조를 관리합니다. 이 단계는 곧바로 CS 티켓과 재시도 비용(토큰/지연)을 줄여 LTV를 방어합니다.

3) 신뢰(Trust): 보안은 Retention의 하한을 결정합니다. dev.to Rupa Tiwari 글이 강조하듯 최소한 원격 MCP는 OAuth2+PKCE(또는 강력한 토큰 검증), tools/list·resources/list 인증 강제, 에러 메시지 비노출, 레이트리밋이 기본입니다. 특히 “토큰 있는 척만 하는 검증 연극”은 성장팀이 가장 싫어해야 할 종류의 리스크입니다. 사고는 물론, 파트너/플랫폼 심사에서 막혀 유입 채널 자체가 닫힐 수 있으니까요.

시사점은 하나입니다. MCP는 ‘개발 편의’가 아니라 에이전트 생태계에 우리 제품을 상장(listing)하는 작업입니다. 그러면 그로스 팀이 해야 할 일도 바뀝니다. 웹 전환율만 보지 말고, (1) 에이전트별 호출 로그로 코호트를 나누고 (2) 툴 성공률·재시도율·권한 실패율을 퍼널 이벤트로 트래킹하며 (3) 실패 유형(스키마/권한/레이트리밋/서버오류)별로 실험 백로그를 운영해야 합니다. MCP는 채널이니, 당연히 측정과 최적화의 대상입니다.

전망을 냉정하게 보면, “에이전트-레디”는 곧 SEO처럼 선점 효과가 큰 유입 자산이 됩니다. 오늘 10분짜리 래퍼를 올린 팀은 내일 에이전트 디렉토리·IDE·워크플로우 툴에 자연스럽게 포함됩니다(출처: dev.to Gary Botlington 글). 반대로 성공률과 보안을 함께 설계하지 않으면, 유입은 열려도 Activation에서 터지고 신뢰 이슈로 Retention이 무너집니다. 결론적으로 MCP 전략은 단일 과제가 아니라, ‘연결→성공률→신뢰’까지 한 번에 닫는 그로스 퍼널 설계여야 스케일합니다.