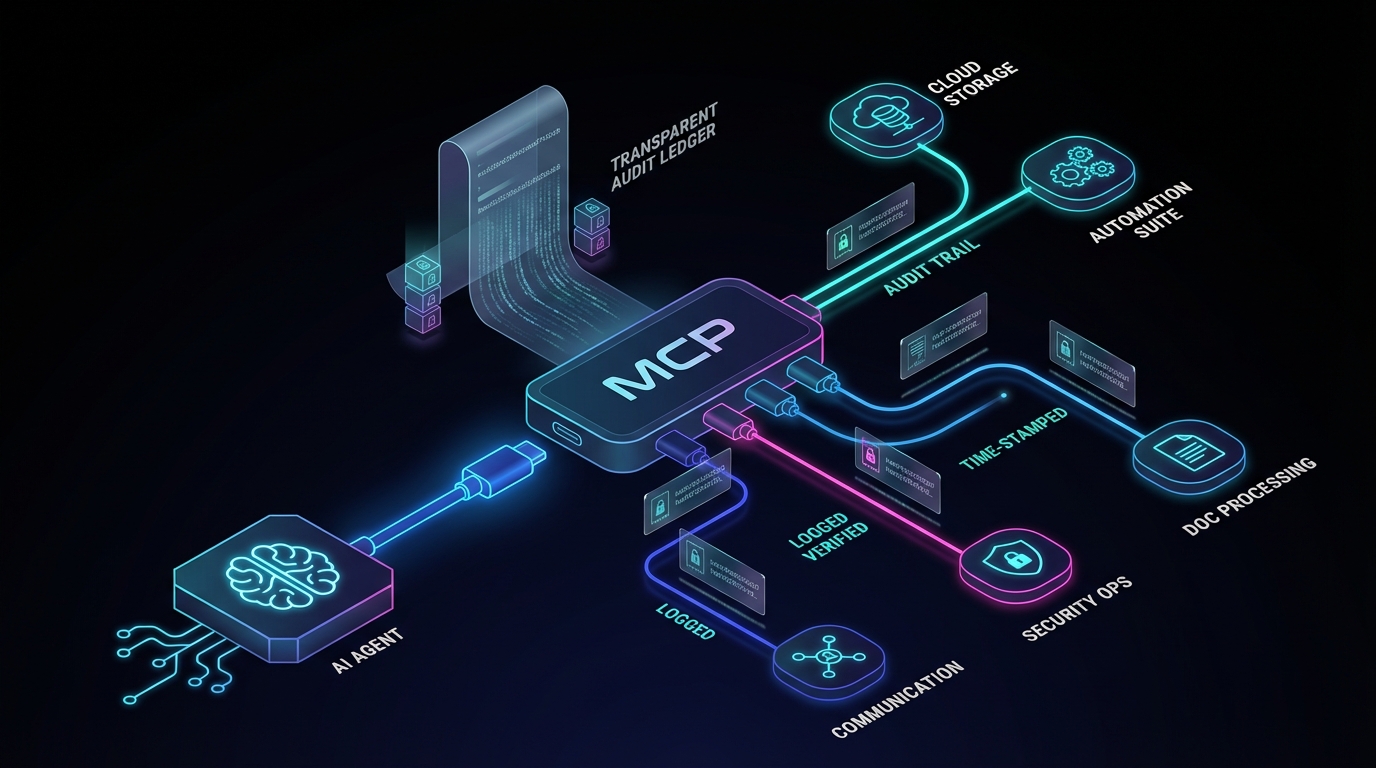

MCP(Model Context Protocol)는 AI 에이전트가 툴을 붙이는 방식을 ‘커스텀 배선’에서 ‘표준 포트’로 바꿉니다. dev.to의 MCP vs Function Calling 가이드는 이를 “AI의 USB‑C”로 비유하며, 포인트-투-포인트 통합 지옥을 끊고 유지보수 부담을 크게 줄인다고 설명하죠. 문제는 여기서 끝이 아닙니다. 프로덕션에서 툴 호출이 늘어날수록, “에이전트가 실제로 무엇을 했는지”를 증명하지 못하면 컴플라이언스·보안 사고가 곧바로 전환율과 리텐션을 무너뜨립니다.

맥락을 그로스 관점으로 번역하면 간단합니다. MCP 표준화는 새로운 유입 채널을 엽니다. 인간이 UI를 클릭하지 않아도, 에이전트/IDE/프레임워크가 ‘툴 디스커버리→호출’로 진입하니 온보딩 마찰이 줄고, 채널 믹스가 넓어지면서 CAC가 구조적으로 내려갈 수 있습니다. 특히 N+1 통합 문제(에이전트·모델·툴이 늘수록 커넥터가 기하급수로 늘어나는 문제)를 서버-클라이언트 분리로 상수화하면, 파트너 툴 생태계를 붙이는 속도 자체가 성장 속도가 됩니다.

하지만 MCP의 ‘플러그 앤 플레이’가 강해질수록 리스크도 같이 커집니다. 호출이 보이지 않으면(누가/언제/무엇을/왜/어떻게 실행했는지) 운영팀은 장애를 재현할 수 없고, 세일즈는 엔터프라이즈 보안 질문에 막히며, 컴플라이언스는 증빙을 요구합니다. 결과적으로 퍼널에서 가장 비싼 지점(결제·권한·외부시스템 변경)에서 드랍이 생기고, 사고 한 번이면 신뢰가 깨져 D30 리텐션이 급락합니다. “로그는 있다”와 “증명할 수 있다”는 다른 문제입니다.

여기서 신뢰로그(검증 가능한 로그)가 MCP 채널을 ‘스케일 가능한 채널’로 바꾸는 키가 됩니다. dev.to의 ‘cryptographic receipts’ 글은 MCP 툴 호출마다 Agent Action Receipt(AAR)라는 암호화 영수증을 발급해, 요청/응답 해시, 공인 타임스탬프(RFC3161), 서명(Ed25519), 투명성 로그(Sigstore Rekor) 같은 독립적 증거를 남기는 방식을 제안합니다. 핵심은 “실행 주체가 자기 성적표를 쓰는 구조(셀프 리포팅)”를 깨고, 제3자 검증이 가능한 실행 증빙을 제품 레벨로 내장하는 겁니다.

그로스 팀이 바로 실행할 수 있는 시사점은 3가지입니다. (1) 채널 확장 패키지화: MCP 통합 가이드(툴 디스커버리, 리소스/프롬프트 템플릿, 키 관리) + 영수증 레이어를 ‘에이전트 채널 온보딩 키트’로 묶어, 파트너/고객의 도입 리드타임을 줄입니다. 도입 시간이 줄면 세일즈 사이클이 줄고 CAC 회수 기간이 짧아집니다. (2) 전환 방어 지표 설계: 단순 호출 성공률이 아니라 검증 가능한 호출 비율(verified call rate), 영수증 누락률, 정책 게이트 통과율을 퍼널 KPI로 둬야 합니다. (3) 리텐션을 만드는 신뢰 기능화: B2B는 특히 “감사 대응 가능”이 기능이자 락인입니다. 영수증 조회/공유, runId 기반 리플레이, 사고 조사 워크플로우를 제품 안에 넣으면 ‘불안 비용’을 낮춰 이탈을 줄입니다. (참고로 dev.to의 거버넌스 글은 정책 게이트·감사추적을 실행 경로에 넣어야 한다고 강조합니다.)

전망은 명확합니다. MCP가 열어젖힌 ‘에이전트 채널’은 곧 레퍼럴처럼 확산될 수 있지만, 신뢰·규제·보안의 벽을 못 넘으면 대규모 확장은 불가능합니다. 다음 경쟁 우위는 “더 많은 MCP 커넥터”가 아니라 “더 잘 증명되는 실행”입니다. MCP 서버를 붙일 때부터 암호화 영수증(검증 가능한 로그)과 정책 게이트를 기본값으로 제공하는 팀이, 전환(특히 엔터프라이즈)과 리텐션을 지키면서 채널을 넓힐 겁니다. 표준화는 입구를 열고, 신뢰로그는 그 입구를 매출로 바꾸는 레버입니다.