생성형 AI 에이전트가 코드를 자율적으로 생성하고 실행하는 환경에서, '격리(Isolation)'와 '지연 시간(Latency)'은 치명적인 트레이드오프 관계를 형성합니다. 프로덕션 환경의 AgentOps 인프라를 분석해보면, 대부분의 팀이 Python subprocess로 Docker 컨테이너를 래핑하는 임시방편을 사용합니다. 하지만 이는 호스트 커널을 공유하는 구조적 취약점(예: runc CVE)을 노출할 뿐만 아니라, 200~500ms에 달하는 컨테이너 부팅 지연을 발생시켜 실제 서빙 환경의 P99 Latency를 악화시키는 주범이 됩니다.

개발자 커뮤니티(dev.to)에 공개된 최신 샌드박싱 아키텍처 사례들은 이 병목을 정량적으로 타파하는 접근법을 보여줍니다. 핵심은 AWS의 Firecracker microVM과 메모리 스냅샷(Snapshot) 기술의 결합입니다. KVM 하드웨어 가상화 기반의 Firecracker는 콜드 부트(Cold boot) 시 약 1초(1000ms)가 소요되지만, 실행 중인 VM의 전체 메모리와 CPU 레지스터 상태를 디스크에 스냅샷으로 저장한 뒤 복원하는 방식을 적용하면 부팅 시간을 28ms로 극단적으로 단축할 수 있습니다. 사용자의 쿼리에 즉각적으로 반응해야 하는 에이전트 시스템에서 1초와 28ms의 차이는 단순한 성능 개선을 넘어, 리트라이(Retry) 로직과 툴 체이닝(Tool Chaining)의 성패를 가르는 유의미한 지표입니다.

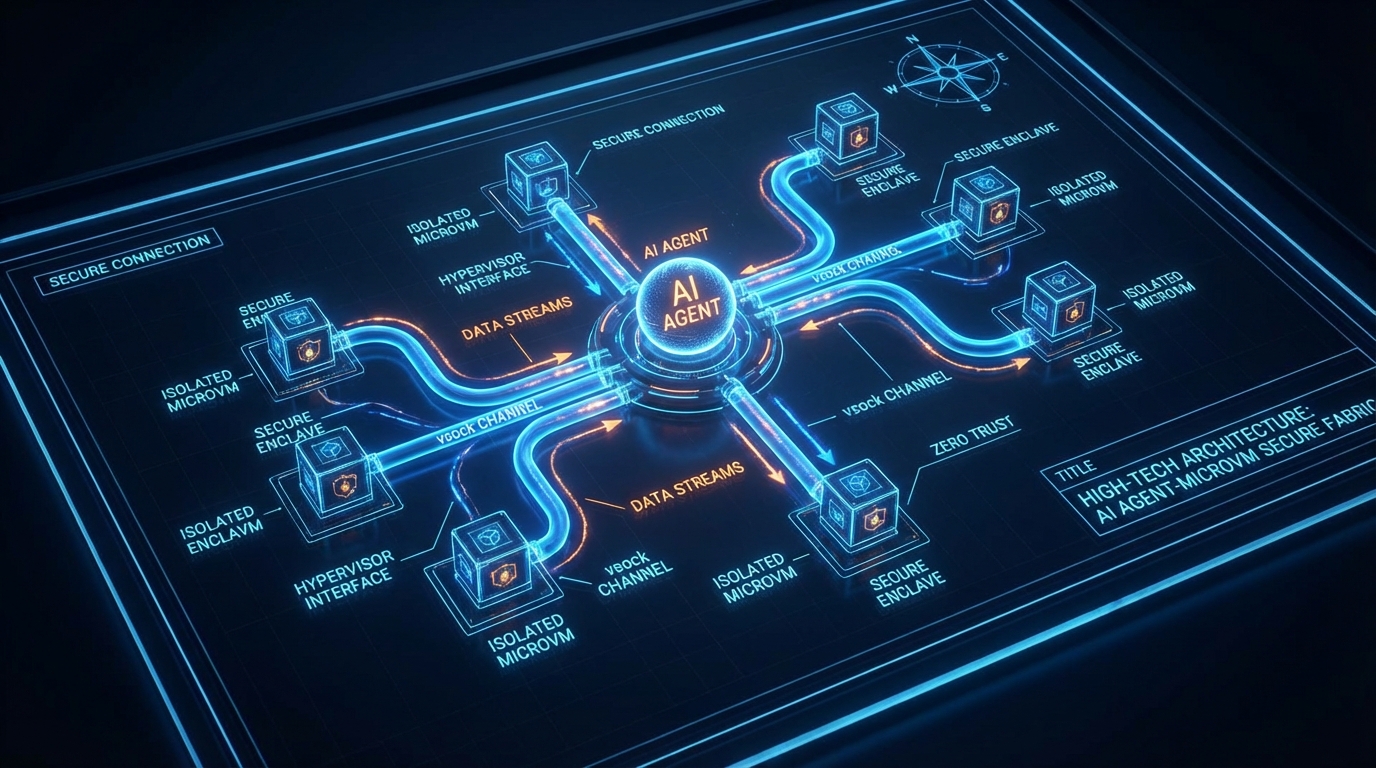

이 28ms의 지연 시간 내역을 뜯어보면, 프로세스 시작 5ms, 메모리 매핑 8ms, 상태 복원 10ms, vsock 재연결 5ms로 엄밀하게 구성됩니다. 특히 데이터 파이프라인 관점에서 주목할 점은 Copy-on-Write(CoW) 기법을 활용한 메모리 효율성입니다. 읽기 전용 베이스 스냅샷을 공유하고 변경된 페이지만 오버레이에 기록함으로써, 수십 개의 샌드박스를 띄워도 RAM 사용량이 선형적으로 증가하지 않습니다. 또한 TCP/IP 대신 커널 간 직접 통신 채널인 vsock을 사용하여 네트워크 기반 공격 표면(Attack surface)을 원천 차단한 것은 훌륭한 아키텍처적 결단입니다.

이러한 극초지연 샌드박싱 기술은 에이전트 파이프라인의 설계 패러다임을 바꿉니다. 단일 쿼리 내에서 코드를 여러 번 실행하고 수정해야 하는 에이전트의 특성상, Roche와 같은 샌드박스 오케스트레이터의 도입이 필수적입니다. 네트워크 비활성화, 읽기 전용 파일 시스템, PID 제한(64) 등의 '보안 기본값(Secure Defaults)'을 강제하면서도 Docker, Firecracker, WASM 등 프로바이더를 유연하게 스위칭할 수 있는 추상화 계층은 시스템의 유지보수성을 극대화합니다. 나아가 자원 관점에서도 1인 1VM 방식 대신, 가상 작업 디렉토리 라우팅을 통한 '풀(Pool) 모드'를 적용하면 대규모 트래픽 발생 시 컴퓨팅 비용 오버헤드를 획기적으로 통제할 수 있습니다.

결론적으로, 프로덕션 환경에서 신뢰할 수 있는 코딩 에이전트를 서빙하기 위해서는 모델의 생성 성능을 넘어선 시스템 I/O 레벨의 최적화가 요구됩니다. 향후 AgentOps 인프라는 Firecracker와 같은 하드웨어 격리 기술을 활용하여 지연 시간과 보안성을 동시에 확보하는 방향으로 진화할 것입니다. ML 시스템 설계자는 에이전트의 코드 실행 레이턴시, 메모리 오버헤드, 툴 환각(Tool Hallucination)에 의한 비정상 종료 비율 등의 메트릭스를 독립적으로 추적(Tracing)하고, 보안성과 응답성 간의 교차 검증을 수행하는 데이터를 기반으로 전체 아키텍처를 지속적으로 튜닝해야 합니다.