AI 코딩 에이전트는 당신의 비밀을 '악의 없이' 유출한다

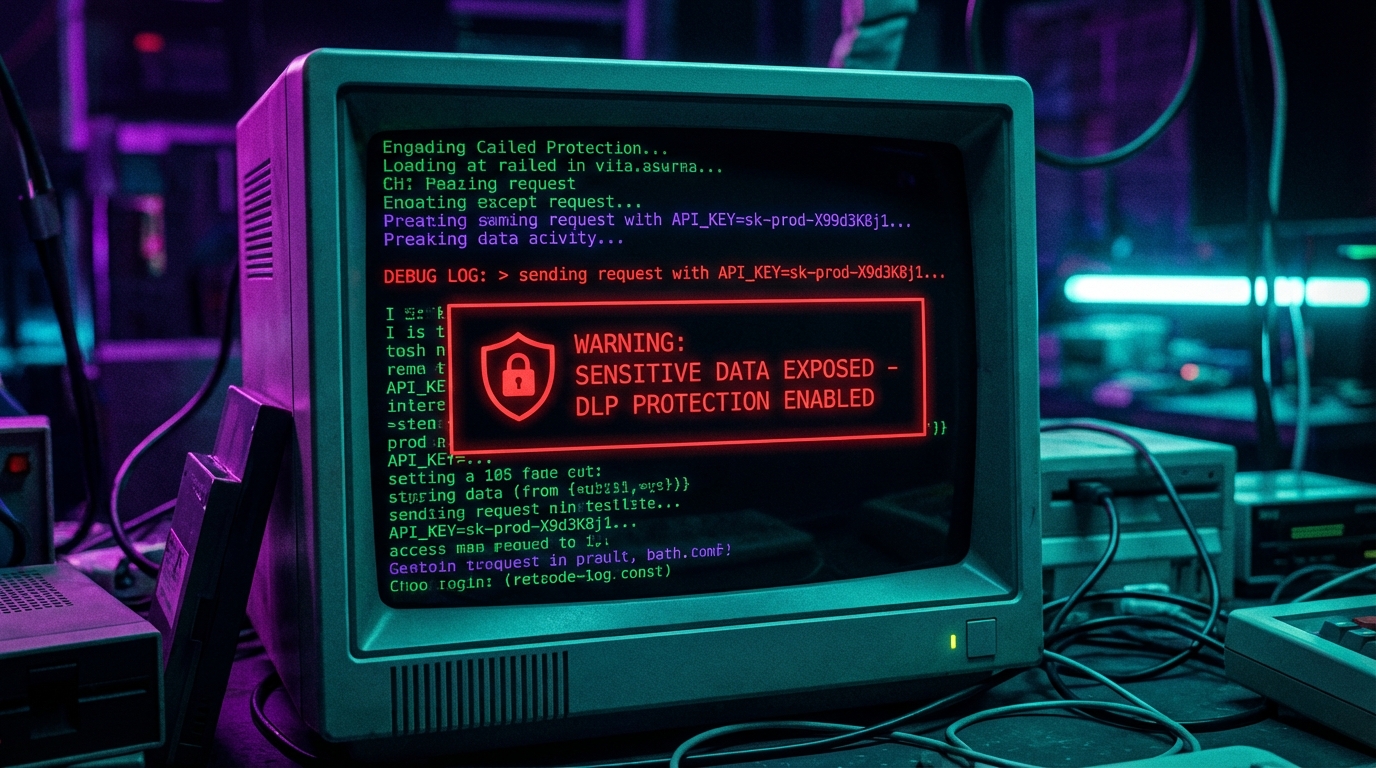

"결제 연동이 왜 실패하는지 디버깅해줘." 이 한 마디에 Claude Code는 Stripe 시크릿 키가 포함된 전체 HTTP 요청을 대화 컨텍스트에 출력했다. Authorization: Bearer sk_live_..., 그대로. Anthropic 서버에 저장되고, 터미널 스크롤백에 남고, 화면 공유 중이라면 녹화본에도 찍힌다.

이건 에이전트의 버그가 아니다. 에이전트는 당신이 시킨 일을 했을 뿐이다. 문제는 에이전트가 '도움이 되는 행동'과 '보안적으로 안전한 행동'을 구분하지 못한다는 구조적 한계에 있다. dev.to에 공개된 실전 재현 가이드(jaspernoboxdev)를 바탕으로, AI-First 팀이 반드시 알아야 할 6가지 유출 경로와 방어 전략을 정리한다.

6가지 유출 경로: 재현 가능하고, 지금 당장 일어나고 있다

① .env 파일 직접 읽기 [Critical]

Cursor, Claude Code, GitHub Copilot 모두 파일 접근 권한이 있으면 .env를 읽는다. "프로젝트 구조 설명해줘"라는 요청 하나로 에이전트는 컨텍스트 파악을 위해 .env를 스캔하고, 그 내용이 대화에 올라온다. 접근 제어도, 권한 확인 프롬프트도 없다. 근본 해결책은 .env 파일 자체를 없애는 것이다. macOS Keychain이나 별도 시크릿 매니저에 저장하고, 런타임에 프로세스 환경으로만 주입하라.

② 디버그 출력에 크리덴셜 포함 [Critical] 에이전트가 API 호출 실패를 디버깅할 때 '전체 요청'을 보여주는 건 디버깅 관점에서는 옳은 행동이다. 보안 관점에서는 치명적이다. 이 유출은 DLP(Data Loss Prevention) 가드로 막을 수 있다. 에이전트 출력이 대화 컨텍스트에 진입하기 전에 시크릿 값의 핑거프린트와 대조하는 레이어를 두는 방식이다.

③ 대화 로그에 크리덴셜 저장 [High] "여기 .env 파일인데 배포 오류 좀 봐줘"—이 순간 당신의 DB 비밀번호와 API 키는 AI 제공사 서버로 전송되고, 로깅되고, 백업된다. UI에서 대화를 삭제해도 전송된 데이터는 돌아오지 않는다. 크리덴셜은 절대 채팅 인터페이스에 붙여넣지 말 것. 에이전트에게 시크릿이 필요하다면, OS 레벨 핸드오프를 통해 런타임 환경으로만 전달해야 한다.

④ 생성 코드에 하드코딩 [High]

"Stripe 연동 설정 파일 만들어줘"—에이전트가 이전에 .env를 읽어서 실제 키 값을 알고 있다면, process.env.STRIPE_KEY 대신 리터럴 값을 하드코딩할 확률이 3번 중 1번꼴이다(Cursor 0.45, Claude Code 실측). 빠르게 리뷰하고 커밋하면 프로덕션 키가 git 히스토리에 영원히 남는다. git-secrets나 gitleaks를 pre-commit 훅으로 걸어라. 더 근본적으로는 에이전트가 원시 키 값을 아예 모르게 하는 것이 최선이다.

⑤ 하위 프로세스 환경 변수 상속 [High]

Unix 프로세스 모델의 기본 동작이다. 에이전트가 코드를 실행하면 claude → node → bash → curl 체인 전체가 부모의 환경 변수를 상속한다. echo $STRIPE_KEY 한 줄이면 에이전트는 키를 대화에 출력한다. 에이전트가 프로세스를 스폰할 때 풀 환경을 상속받지 못하도록 스코프를 제한해야 한다.

⑥ MCP 툴 호출 시 크리덴셜 노출 [High] MCP(Model Context Protocol) 기반 툴과 함수 호출 플러그인은 에이전트가 외부 서비스와 직접 통신하게 해준다. 인증이 필요한 툴 호출 시 크리덴셜이 툴 파라미터나 요청 헤더에 실린다. MCP 서버 월 SDK 다운로드가 9700만 건에 달하는 지금, 이 경로는 가장 빠르게 확대되는 공격 표면이다.

방어 레이어를 어떻게 설계할 것인가

유출 경로를 보면 공통 패턴이 보인다. 에이전트가 시크릿 원시값을 '볼' 수 있는 모든 지점이 위험하다. 방어 전략은 여기서 출발해야 한다.

현실적인 팀 도입 순서를 제안하면:

- 즉시 적용 (하루 이내):

.gitignore에.env포함 확인,gitleakspre-commit 훅 설치, AI 채팅에 크리덴셜 붙여넣기 금지 팀 공지 - 단기 적용 (1~2주): 시크릿 매니저 도입(AWS Secrets Manager, HashiCorp Vault, macOS Keychain), 에이전트 출력 DLP 스캔 레이어 구성

- 중기 적용 (한 달 이내): MCP 서버에 에이전트 검증 미들웨어 추가, 에이전트가 스폰하는 프로세스의 환경 변수 스코프 격리

여기서 추가로 주목할 것이 있다. dev.to에 공개된 KYA(Know Your Agent) 프로젝트는 AI 에이전트를 API 한 번으로 검증하는 6가지 체크를 제공한다: 배포자 신원, 모델 식별, 코드 감사 가능성, 남용 이력, 권한 분석, 배포 컨텍스트. MCP 서버에 mcp-trust-guard 미들웨어를 붙이면 모든 tools/call 요청이 남용 데이터베이스와 대조된 후 실행된다. 아직 데이터베이스가 빈 상태라 네트워크 효과가 쌓여야 하는 초기 단계이지만, 에이전트 신원 검증이라는 방향성 자체는 정확하다.

시사점: AI-First 팀의 보안은 '도구 통제'가 아니라 '정보 흐름 통제'다

흔한 오해가 있다. "에이전트 파일 접근 권한을 끄면 되지 않나?" 권한을 제한하면 에이전트의 유용성도 같이 떨어진다. 에이전트가 코드베이스를 이해하지 못하면 의미 있는 도움을 줄 수 없다.

올바른 프레임은 '에이전트가 무엇을 알 수 있는가'가 아니라 '에이전트가 알게 된 것이 어디로 흐르는가'를 통제하는 것이다. 에이전트가 process.env.STRIPE_KEY라는 이름은 알아도 실제 값은 모른다면, 하드코딩도 대화 노출도 일어나지 않는다. 이 원칙이 시크릿 매니저 도입, DLP 레이어, 프로세스 스코프 격리가 모두 지향하는 방향이다.

전망: 에이전트 보안은 곧 컴플라이언스 기본값이 된다

Mastercard가 2026년 3월 에이전트 결제(Agent Pay)를 출시할 예정이고, MCP 생태계는 이미 프로덕션 환경 1만 개 이상에 배포돼 있다. 에이전트가 인증된 API를 직접 호출하고 결제를 실행하는 시대가 오면, 지금 논의하는 크리덴셜 유출 리스크는 단순한 개발팀 이슈가 아니라 SOC 2, ISO 27001 감사 항목으로 올라올 것이다.

AI-First 팀이 지금 이 문제를 다루지 않으면, 나중에 컴플라이언스 대응으로 다루게 된다. 준비 비용은 지금이 훨씬 싸다. 에이전트를 빠르게 굴리는 것과 안전하게 굴리는 것은 트레이드오프가 아니다. 정보 흐름 구조를 먼저 잡으면 둘 다 된다.